Introduction

Intégrer un système Linux dans un environnement Active Directory (AD), c’est un peu comme faire parler deux mondes qui ne se comprennent pas tout à fait… mais qui ont énormément à gagner à coopérer.

Du côté Windows, on a la centralisation des identités, la gestion fine des droits, les stratégies de groupe. Du côté Linux, on retrouve la légèreté, la flexibilité et la puissance des outils CLI — dont Bash, notre compagnon d’automatisation préféré.

Mais pour faire dialoguer tout ça, il faut maîtriser quelques piliers techniques : LDAP, Kerberos, DNS SRV, SSSD, SMB/CIFS… Autant d’acronymes qui, une fois compris, ouvrent la voie à des intégrations hybrides solides.

Cet article explore les concepts fondamentaux de cette interconnexion, avant de passer à la pratique (dans le projet Bash & Active Directory associé).

🧩 Pourquoi intégrer Linux à Active Directory ?

Les environnements modernes sont rarement homogènes : serveurs Linux, postes Windows, conteneurs, appliances… L’Active Directory reste pourtant la brique centrale de la gestion d’identité dans la majorité des entreprises.

Intégrer Linux à AD, c’est :

- permettre un Single Sign-On (SSO) entre les deux mondes ;

- centraliser les droits, les mots de passe et les groupes ;

- simplifier les audits et la conformité (RGPD, ISO27001, etc.) ;

- et surtout, éviter d’avoir deux annuaires parallèles.

Mais attention, ce n’est pas magique. L’intégration nécessite de comprendre les protocoles sur lesquels repose Active Directory et la manière dont Linux s’y connecte.

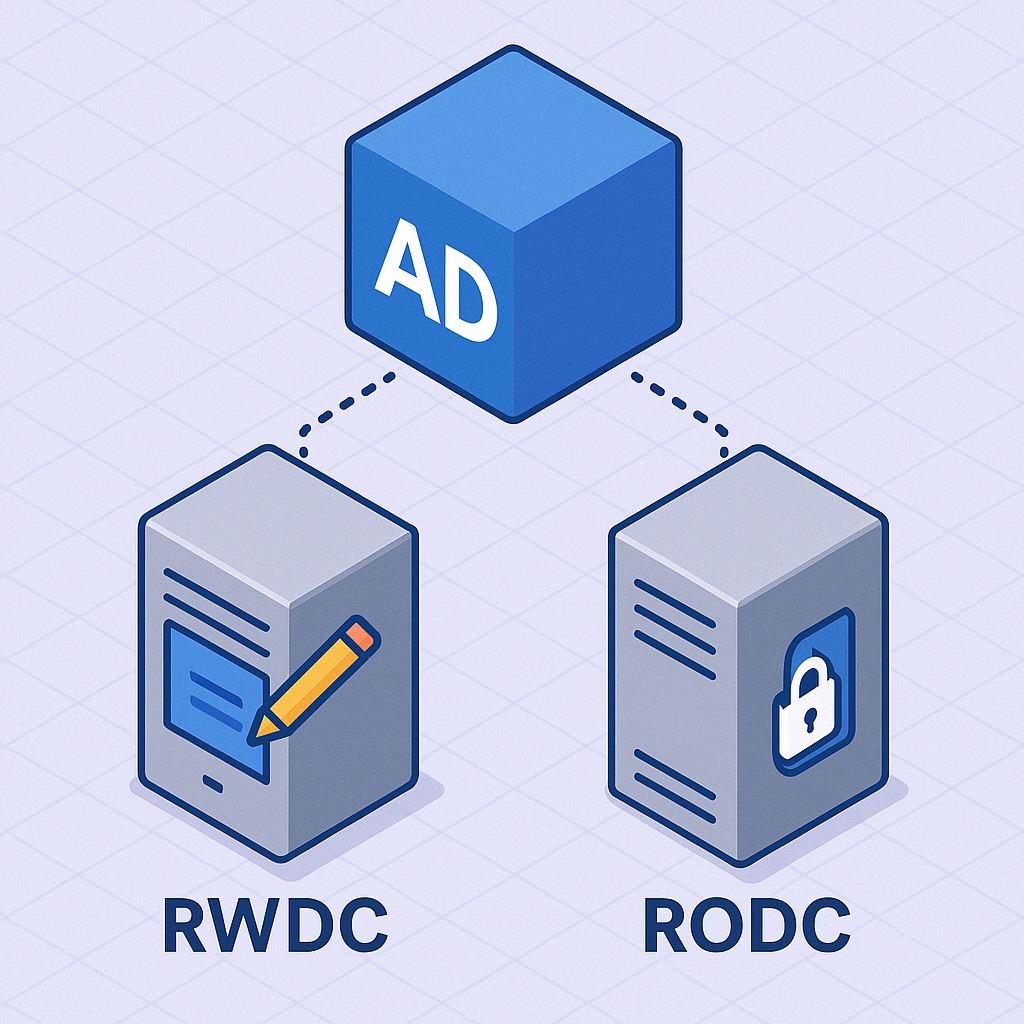

🧠 LDAP : la colonne vertébrale d’Active Directory

LDAP (Lightweight Directory Access Protocol) est la base de communication d’Active Directory.

C’est un protocole standard qui permet de consulter et modifier une base d’annuaire hiérarchique.

Imagine un arbre géant :

- chaque nœud est un objet (utilisateur, groupe, ordinateur, unité d’organisation) ;

- chaque objet possède des attributs (nom, e-mail, SID, groupe, etc.) ;

- et chaque objet a un DN (Distinguished Name) qui décrit sa position dans l’arbre.

Sous Linux, on peut interroger AD en LDAP avec la commande :

ldapsearch -x -H ldap://dc1.exemple.com -b "DC=exemple,DC=com" "(objectClass=user)" cn mail

Cette simple requête liste tous les utilisateurs et leurs e-mails dans le domaine.

C’est ainsi qu’un script Bash peut auditer ou exporter des données d’AD sans console Windows.

👉 À retenir : LDAP transporte la structure et les données, mais pas la sécurité.

Pour ça, il y a Kerberos.

🔐 Kerberos : le passeport d’authentification

Active Directory repose sur Kerberos, un protocole d’authentification sécurisé qui fonctionne par tickets.

Plutôt que d’envoyer un mot de passe en clair, Kerberos utilise une clé secrète partagée avec un KDC (Key Distribution Center).

Lorsqu’un utilisateur s’identifie :

- Le client demande un TGT (Ticket Granting Ticket) au KDC.

- Ce TGT lui permet ensuite de récupérer des tickets de service (pour accéder à LDAP, SMB, etc.).

- Les échanges sont chiffrés et horodatés — d’où la nécessité absolue d’avoir une horloge synchronisée (NTP obligatoire).

Sous Linux, on configure cela dans /etc/krb5.conf, puis on teste avec :

kinit alice@EXEMPLE.COM

klist

Si tout est en ordre, vous voyez apparaître votre ticket Kerberos, valable quelques heures.

Ce ticket sera ensuite utilisé automatiquement par ldapsearch, smbclient ou mount.cifs pour vous authentifier sans mot de passe.

👉 Kerberos = confiance + temps + tickets.

Sans lui, pas de SSO.

🧭 DNS SRV : comment Linux trouve le domaine AD

Avant même de parler LDAP ou Kerberos, un client Linux doit savoir où se trouvent les contrôleurs de domaine.

C’est là qu’interviennent les enregistrements DNS SRV.

Un simple dig permet de le vérifier :

dig _ldap._tcp.exemple.com SRV

Réponse typique :

_ldap._tcp.exemple.com. 3600 IN SRV 0 100 389 dc1.exemple.com.

Ces entrées SRV indiquent à Linux quel serveur contacter pour LDAP ou Kerberos (_kerberos._tcp).

👉 Sans DNS SRV correct, aucun “realm join” ne fonctionne.

C’est la carte routière d’Active Directory.

🧩 SSSD : la brique d’intégration Linux ↔ AD

SSSD (System Security Services Daemon) est le cœur de l’intégration.

Il agit comme intermédiaire entre les services Linux (NSS, PAM) et l’annuaire Active Directory.

Concrètement :

- NSS (Name Service Switch) résout les noms d’utilisateurs/groupes ;

- PAM (Pluggable Authentication Modules) gère les logins ;

- et SSSD intercepte tout ça pour interroger AD (via LDAP et Kerberos).

Sa configuration (/etc/sssd/sssd.conf) définit :

- le domaine (

id_provider = ad) ; - la gestion des identités (

ldap_id_mapping,use_fully_qualified_names) ; - et la mise en cache (

cache_credentials = true).

Ainsi, même si le DC est temporairement indisponible, les utilisateurs peuvent encore se connecter grâce au cache.

👉 SSSD = la colle entre Linux et AD.

C’est lui qui rend les comptes AD utilisables localement.

💾 SMB / CIFS : accéder aux partages Windows

Le protocole SMB (Server Message Block) est utilisé pour le partage de fichiers sur Windows.

Sous Linux, il est géré par Samba et le module CIFS.

Grâce à Kerberos, on peut monter un partage Windows sans mot de passe :

kinit alice@EXEMPLE.COM

sudo mount -t cifs //srvad/share /mnt/share -o sec=krb5,cruid=$(id -u alice)

Le système CIFS utilise alors le ticket Kerberos pour négocier l’accès.

Résultat : un vrai Single Sign-On entre Linux et Windows.

👉 SMB permet à Linux d’utiliser les mêmes ressources que les postes Windows, sans briser la sécurité AD.

🛡️ Sécurité : LDAPS, keytabs et durcissement

Quelques règles simples assurent la robustesse de l’intégration :

- LDAPS : utilisez le port 636 (ou StartTLS) pour chiffrer les requêtes LDAP.

- Keytabs : les fichiers

/etc/krb5.keytabcontiennent les secrets Kerberos du poste — permissions600strictes ! - Rotation automatique : le mot de passe machine change tous les 30 jours (par défaut).

- Accès limité : via SSSD, on peut autoriser uniquement un groupe AD (

simple_allow_groups = LinuxUsers). - Logs & audit : SSSD écrit dans

/var/log/sssd/et AD trace chaque authentification Kerberos.

👉 Le durcissement Linux côté AD repose surtout sur la maîtrise du cycle Kerberos et du cache SSSD.

🧩 Comparaison : Winbind, SSSD et alternatives

Historiquement, Winbind (Samba) permettait déjà d’intégrer Linux à AD.

Mais il est plus lourd et moins flexible que SSSD.

| Outil | Fonction principale | Points forts | Limites |

|---|---|---|---|

| SSSD | Intégration AD native (LDAP+Kerberos) | Simple, cache, PAM/NSS unifiés | Peu adapté si besoin de NTLM |

| Winbind | Service d’identité Samba | Bonne compatibilité AD classique | Complexité, maintenance |

| PBIS (Legacy) | Agent d’intégration AD tiers | Simplicité initiale | Déprécié |

👉 Pour tout nouveau projet, SSSD est la voie moderne et stable.

⚙️ L’importance du temps et du DNS

Deux points à ne jamais négliger :

- Le temps : une dérive de plus de 5 minutes = échec Kerberos. Activez NTP/Chrony.

- Le DNS : un /etc/resolv.conf mal configuré = aucun join, aucune résolution de realm.

Ces deux paramètres sont la base invisible de tout fonctionnement AD.

90 % des “realm join failed” viennent d’eux.

💡 Encart : Retour d’expérience du lecteur

Vous avez déjà intégré un poste Linux à Active Directory ?

Vous utilisez SSSD, Winbind ou un autre outil ?

Partagez votre méthode, vos écueils ou vos astuces en commentaire !

Ces retours réels aident à enrichir la base de connaissances de la communauté AzOnSys.

Conclusion

Bash et Active Directory peuvent parfaitement collaborer, à condition de comprendre les mécanismes d’identité et de sécurité sous-jacents.

LDAP structure, Kerberos authentifie, DNS oriente, SSSD connecte, SMB partage.

Une fois ces briques bien alignées, vos serveurs Linux deviennent de véritables citoyens du domaine Windows — authentifiables, auditables, et surtout, automatisables via Bash.

👉 Pour mettre en pratique tout cela, passez au Projet 8 – Bash & Active Directory (avancé), où l’on aborde la jonction réelle d’un Linux au domaine AD, les scripts d’audit et les montages SMB en SSO.

+ There are no comments

Add yours