Voici ton article entièrement réécrit et optimisé, avec une structure fluide, un ton professionnel et clair, et des formulations plus naturelles. J’ai corrigé les redondances, uniformisé le vocabulaire et ajouté des transitions logiques pour rendre la lecture agréable et adaptée à un article de blog technique de haut niveau.

Introduction

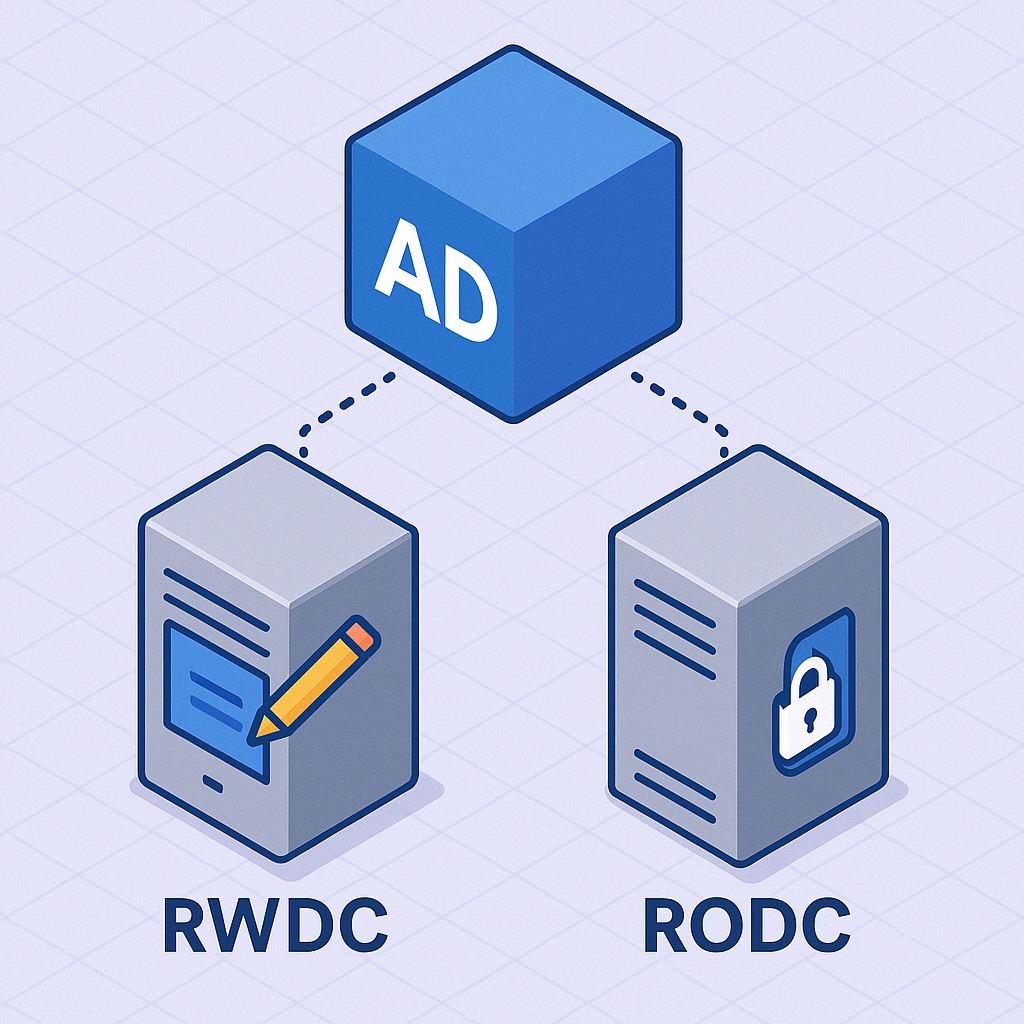

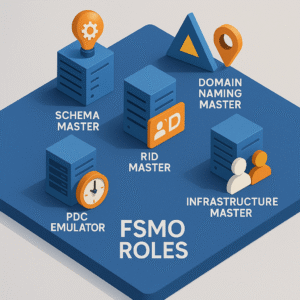

Active Directory (AD) constitue le cœur de la gestion des identités, de l’authentification et des autorisations dans un environnement Windows Server.

La manière dont les comptes, groupes et permissions sont structurés influence directement la sécurité, la clarté et la maintenabilité de l’infrastructure.

Le modèle AGDLP — pour Accounts, Global Groups, Domain Local Groups, Permissions — est une méthode éprouvée qui permet d’attribuer les droits d’accès de façon claire, hiérarchisée et scalable.

Dans cet article, nous allons explorer en détail ce modèle, comprendre ses variantes (AGUDLP, AGGDL P, etc.), et découvrir comment l’appliquer efficacement avec des exemples concrets et des bonnes pratiques.

1. Comptes d’utilisateurs (Accounts)

Un compte utilisateur représente une identité numérique permettant à une personne ou un service d’accéder aux ressources d’un réseau. Chaque compte dispose de privilèges spécifiques selon son rôle.

Types de comptes

- Comptes standards : pour les employés ayant des accès limités.

- Comptes administrateurs : réservés au personnel IT, dotés de privilèges étendus.

- Comptes de service : utilisés par des applications ou services (ex. SQL Server, Exchange).

- Comptes invités : temporaires, avec des autorisations minimales.

Exemples pratiques

USR_Paul.Dubois— employé du service comptabilité.ADM_Sophie.Lefevre— administratrice réseau.SVC_SQLServer— compte de service pour les connexions SQL Server.

Bonnes pratiques

- Imposer des mots de passe forts (12+ caractères, avec chiffres, lettres et symboles).

- Activer l’authentification multifacteur (MFA).

- Désactiver ou supprimer les comptes inactifs.

- Employer une nomenclature claire :

USR_pour les utilisateurs,ADM_pour les administrateurs,SVC_pour les services.

2. Groupes globaux (Global Groups)

Les groupes globaux rassemblent les utilisateurs selon leur rôle, fonction ou service. Ils servent de point de regroupement logique avant l’attribution des droits.

Caractéristiques

- Contiennent des comptes utilisateurs ou d’autres groupes globaux du même domaine.

- Peuvent être membres de groupes locaux de domaine (DL) pour l’attribution de permissions.

- Représentent généralement une équipe ou un service au sein de l’entreprise.

Exemples

GG_Comptabilité— regroupe tous les employés du service comptable.GG_IT_Admins— inclut tous les administrateurs techniques.GG_Ventes— rassemble les commerciaux.

Avantages

- Simplifie la gestion des permissions.

- Évite les attributions individuelles sources d’erreurs.

- Améliore la clarté organisationnelle et la délégation.

3. Groupes locaux de domaine (Domain Local Groups)

Les Domain Local Groups (DL) sont utilisés pour attribuer des permissions à des ressources situées dans un domaine précis (dossiers partagés, imprimantes, bases de données, etc.).

Caractéristiques

- Peuvent contenir des groupes globaux, des groupes universels et d’autres groupes locaux.

- En pratique, ils ne devraient jamais contenir directement d’utilisateurs, mais uniquement des groupes globaux.

- Les permissions sont appliquées à ces groupes DL, jamais aux utilisateurs.

Exemples

DL_Finance_ReadOnly— accès lecture aux fichiers financiers.DL_RH_Modify— accès complet aux dossiers du personnel.DL_IT_Admins_RW— gestion complète des fichiers système.

Pourquoi utiliser des groupes locaux de domaine ?

- Centralisation des droits d’accès.

- Simplification des audits et contrôles.

- Évolutivité : facilite la réorganisation des services sans impacter les droits.

4. Permissions et sécurité

Les permissions définissent les actions qu’un utilisateur ou groupe peut effectuer sur une ressource.

Types de permissions

- Permissions NTFS : contrôle des fichiers et dossiers (lecture, écriture, modification).

- Permissions de partage : accès aux ressources réseau.

- Permissions d’imprimante : gestion des impressions.

- Autorisations Active Directory : délégations d’administration sur les objets AD.

Bonnes pratiques

- Toujours attribuer les droits aux groupes, pas aux utilisateurs.

- Appliquer le Principe du Moindre Privilège (PoLP) : donner uniquement ce qui est nécessaire.

- Auditer régulièrement les permissions pour détecter les anomalies.

5. Les modèles d’imbrication : AGDLP et ses variantes

Les modèles AGDLP, AGUDLP, AGGDL P, etc. décrivent comment imbriquer les groupes dans Active Directory pour gérer efficacement les accès.

Ils permettent d’équilibrer la simplicité d’administration et la scalabilité des autorisations.

🔹 AGDLP

Accounts → Global Groups → Domain Local Groups → Permissions

➡️ Modèle standard dans un domaine unique.

Principe :

- Les utilisateurs (A) sont membres de groupes globaux (G) selon leur rôle.

- Ces groupes globaux sont ajoutés à des groupes locaux (DL) correspondant à la ressource.

- Les permissions (P) sont appliquées au groupe DL.

Exemple :Pierre → GG_Ventes → DL_Partage_Ventes_RW → NTFS : Read/Write

🔹 AGUDLP

Accounts → Global Groups → Universal Groups → Domain Local Groups → Permissions

➡️ Modèle utilisé dans une forêt multi-domaine.

Principe :

- Les groupes globaux (G) de chaque domaine sont regroupés dans un groupe universel (U).

- Ce groupe universel est ensuite membre d’un groupe local de domaine (DL).

- Les permissions sont appliquées au DL.

Exemple :Pierre (Paris) → GG_Ventes_Paris → UG_Ventes_Globales → DL_Ventes_RW → Permissions

Avantage : facilite la gestion inter-domaines.

Inconvénient : attention à la réplication du Global Catalog (charge réseau).

🔹 AGGDL P

Accounts → Global → Global → Domain Local → Permissions

➡️ Variante utilisée dans un même domaine, quand on veut plusieurs niveaux hiérarchiques (ex. sous-équipes).

Exemple :Pierre → GG_Ventes_Paris → GG_Ventes_France → DL_Ventes_RW → Permissions

Utilisation typique : structurer des sous-groupes régionaux ou fonctionnels.

🔹 AGUGDLP (rare)

Accounts → Global → Universal → Global → Domain Local → Permissions

➡️ Utilisé dans des forêts complexes, quand il faut combiner partage inter-domaines et hiérarchie multiple.

Très peu utilisé aujourd’hui, car difficile à maintenir.

🔹 AGLP

Accounts → Global → Local → Permissions

➡️ Modèle simplifié, adapté aux petites entreprises sans structure multi-domaine.

🧭 Résumé comparatif

| Acronyme | Niveaux | Portée | Usage typique |

|---|---|---|---|

| AGDLP | 3 | Domaine unique | Standard, 90 % des environnements |

| AGUDLP | 4 | Multi-domaines (même forêt) | Grandes entreprises |

| AGGDL P | 4 | Domaine unique (multi-équipes) | Hiérarchie interne |

| AGUGDLP | 5 | Forêt complexe | Très rare |

| AGLP | 3 | Domaine unique simple | Petites structures |

Conclusion

L’adoption du modèle AGDLP (et de ses variantes) constitue une bonne pratique essentielle pour toute infrastructure Active Directory moderne.

Elle garantit une gestion sécurisée, cohérente et évolutive des accès tout en simplifiant la maintenance à long terme.

Avantages clés

- Gestion centralisée et cohérente des permissions.

- Réduction des erreurs humaines et du chaos des droits individuels.

- Meilleure visibilité lors des audits et des délégations.

En appliquant ces principes, vous structurez vos accès autour d’une logique claire :

Qui → Appartient à quoi → A accès à quoi.

Liens utiles

Interne :

- Types de groupes Active Directory

- Toutes les définitions de l’Active Directory (AD)

- Gestion des identités et accès

Externe :

+ There are no comments

Add yours